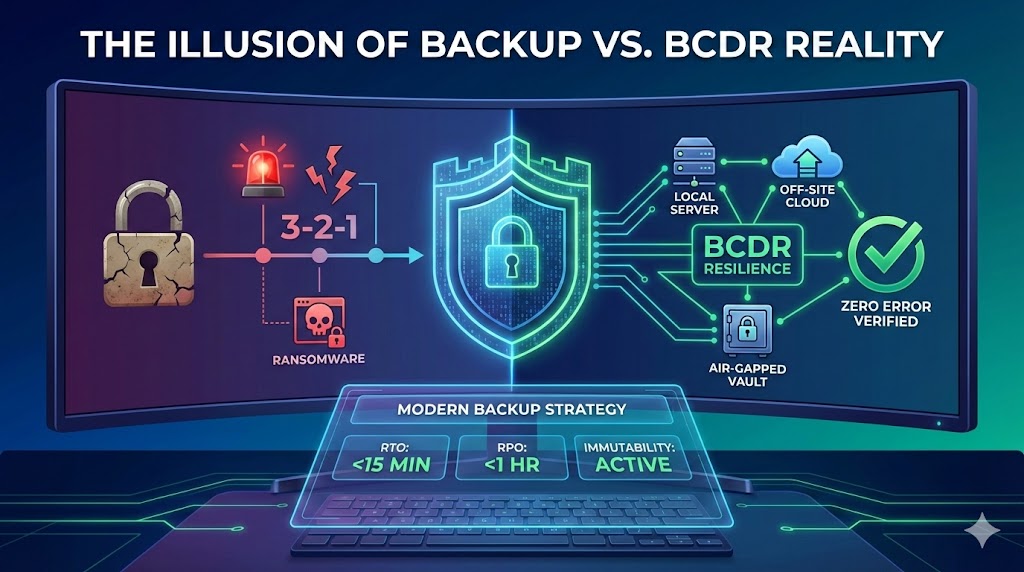

შესავალი: ბექაფის ქონის ილუზია

თანამედროვე კიბერუსაფრთხოებაში პარადოქსული რეალობა დადგა: ბექაფი — ინსტრუმენტი, რომელიც ბიზნესის გადასარჩენად შეიქმნა — დღეს ჰაკერების მთავარ სამიზნედ იქცა. ბევრ ორგანიზაციაში IT სპეციალისტები მშვიდად არიან, რადგან ბექაფები ფორმალურად კეთდება. თუმცა, კრიტიკულ მომენტში აღმოაჩენენ ხოლმე, რომ მათი სარეზერვო ასლები ან დაშიფრულია, ან წაშლილი, ან საერთოდ აღდგენას არ ექვემდებარება.

კლასიკური 3-2-1: ძველი სტანდარტი

3-2-1 წესი წლების განმავლობაში მონაცემთა დაცვის საძირკველს წარმოადგენდა. მისი ლოგიკა მარტივი და ეფექტური იყო:

- 3 ასლი: მონაცემთა სამი ვერსიის ფლობა (ერთი ძირითადი და ორი სარეზერვო).

- 2 სხვადასხვა მატარებელი: ასლების შენახვა სხვადასხვა ტიპის მოწყობილობაზე (მაგ. დისკური მასივი და ლენტური ბიბლიოთეკა).

- 1 დაშორებული ლოკაცია: მინიმუმ ერთი ასლის შენახვა ძირითადი ობიექტისგან გეოგრაფიულად მოშორებით.

ეს მოდელი შეიქმნა აპარატული გაუმართაობის, ფაილების შემთხვევითი წაშლისა და ლოკალური კატასტროფებისგან დასაცავად. თუმცა, პრაქტიკა გვიჩვენებს, რომ დღევანდელი საფრთხეები არა ფიზიკური გაუმართაობებ, არამედ მიზანმიმართული, მრავალეტაპიანი კიბერშეტევებია.

მთავარი საფრთხე: ჰაკერები თქვენს ბექაპებზე „ნადირობენ“

თანამედროვე გამომძალველი ვირუსების (Ransomware) ევოლუციამ პიკს მიაღწია. ჰაკერები ახლა პირველ რიგში სარეზერვო სისტემების განადგურებას ან დაშიფვრას ცდილობენ, რათა კომპანიას აღდგენის ყოველგვარი შანსი წაართვან და აიძულონ გამოსასყიდის გადახდა.

განსაკუთრებით საშიშია „ინფიცირებული ბექაპის“ საფრთხე. თუ სისტემა ინფიცირდება შეტევის აღმოჩენამდე კვირეებით ადრე, დაზიანებული ფაილები ავტომატურად ხვდება სარეზერვო ასლში. ამ დროს თქვენ ინახავთ უკვე კომპრომეტირებულ მონაცემებს, რაც აღდგენის პროცესს აზრს უკარგავს — უკან ისევ „ვირუსს აღადგენთ“

მოდელების ევოლუცია: 3-2-1-1, 3-2-2 და 4-3-2

კიბერშეტევების დახვეწასთან ერთად, მონაცემთა დაცვის არქიტექტურაც განვითარდა. დღეს რამდენიმე გაუმჯობესებულ მოდელს ვიყენებთ:

- 3-2-1-1 მოდელი: აქ მეოთხე „1“ ნიშნავს ერთ Offline (Air-gapped) ან უცვლელ (Immutable) ასლს. უცვლელობა ეფუძნება WORM (Write-Once-Read-Many) ლოგიკას — მონაცემების ჩაწერის შემდეგ მათი შეცვლა ან წაშლა შეუძლებელია გარკვეული პერიოდის განმავლობაში, მაშინაც კი, თუ ჰაკერმა ადმინისტრატორის უფლებები მოიპოვა.

- 3-2-2 მოდელი: ამატებს მედეგობის კიდევ ერთ შრეს — სამი ასლი, 2 მატარებელი, 2 განსხვავებული დაშორებული ლოკაცია (მაგ. AWS + Azure). ეს გამორიცხავს დამოკიდებულებას ერთ კონკრეტულ პროვაიდერზე.

- 4-3-2 მოდელი: შექმნილია მაღალი შესაბამისობისა (Compliance) და კრიტიკული ინფრასტრუქტურისთვის. ის ითვალისწინებს ოთხ ასლს, სამ სხვადასხვა ლოკაციას და აქედან ორ დაშორებულ (Off-site) წერტილს.

ნულოვანი შეცდომის პრინციპი (3-2-1-1-0)

ყველაზე მოწინავე ფორმულა არის 3-2-1-1-0, სადაც „0“ ნიშნავს ნულოვან შეცდომას აღდგენისას. ეს ტექნიკური პროცესია, რომელიც მოიცავს:

- ავტომატურ ვერიფიკაციას: სისტემა თავად ამოწმებს თითოეული ბექაპის მთლიანობას.

- აპლიკაციის დონის ტესტირებას: სისტემა არა მხოლოდ ფაილებს ინახავს, არამედ ვირტუალურად უშვებს მათ და აკეთებს „სქრინშოტებს“ (Screenshot Verification), რათა დაადასტუროს, რომ სერვისები მართლაც მუშაობს.

დაიმახსოვრეთ: შეუმოწმებელი ბექაპი იგივეა, რაც არარსებული ბექაპი.

SaaS პასუხისმგებლობის მითი

ბიზნეს გადაწყვეტილების მიმღებთა შორის გავრცელებულია რწმენა, რომ SaaS პლატფორმები (მაგ. Microsoft 365, Google Workspace) თავად ზრუნავენ მონაცემთა დაცვაზე. რეალურად, მოქმედებს „გაზიარებული პასუხისმგებლობის მოდელი“ (Shared Responsibility Model). მომწოდებელი (Microsoft/Google და ა.შ.) პასუხისმგებელია ინფრასტრუქტურის ხელმისაწვდომობაზე (Uptime), ხოლო მონაცემების დაცვაზე, მათ შორის შემთხვევით წაშლაზე, შიდა საფრთხეებსა და ჰაკერულ შეტევებზე პასუხისმგებელია კლიენტი. გახსოვდეთ: „Recycle Bin“ (ურნა) არ არის ბექაფი, ის დროებითი საცავია

ღრუბლოვანი მონაცემების დაცვა მოითხოვს მრავალშრიან მიდგომას:

- MFA (მრავალფაქტორიანი ავთენტიფიკაცია): წვდომის კონტროლისთვის.

- დაშიფვრა (Encryption): როგორც გადაცემისას (Transit), ისე შენახვისას (At rest).

- გეო–განაწილებული დაცვა: მონაცემთა დუბლირება სხვადასხვა რეგიონში.

მონაცემთა დაცვიდან ბიზნესის მდგრადობამდე (BCDR)

თანამედროვე არქიტექტორი აღარ საუბრობს მხოლოდ ბექაფზე, ის საუბრობს ბიზნესის უწყვეტობასა და კატასტროფების შემდგომ აღდგენაზე (BCDR). აქ გადამწყვეტია ორი ფინანსური და ტექნიკური მაჩვენებელი:

- RTO (Recovery Time Objective): დროის მონაკვეთი, რომელშიც სისტემა ისევ უნდა ამუშავდეს.

- RPO (Recovery Point Objective): მონაცემთა დაკარგვის მაქსიმალური დასაშვები ზღვარი.

თქვენი სტრატეგიის დაგეგმვისას გამოიყენეთ Downtime Cost Calculator (უმოქმედობის ღირებულების კალკულატორი). უმოქმედობის ჯამური ღირებულება ხშირად ბევრად აღემატება თავად სარეზერვო სისტემების ფასს.

სრული მდგრადობის ძირითადი ტენდენციები:

- ჰიბრიდული ბექაფი: მონაცემთა შენახვა ლოკალურ მოწყობილობებზე (მყისიერი აღდგენისთვის) და მათ რეპლიკაცია უსაფრთხო ღრუბელში.

- აქტიური მონიტორინგი: ბექაპის პროცესში Ransomware-ის ნიშნების (მონაცემთა მასიური ცვლილება ან ანომალიური აქტივობა) ავტომატური ძებნა.

- მყისიერი ვირტუალიზაცია: სისტემების გაშვება პირდაპირ სარეზერვო ასლიდან რამდენიმე წუთში, სრული აღდგენის მოლოდინის გარეშე.

„თანამედროვე მდგრადობა ნიშნავს ბიზნესის სწრაფი, უსაფრთხო და უწყვეტი აღდგენის შესაძლებლობას ნებისმიერ სიტუაციაში“.

დასკვნა: მომავლის ხედვა

მონაცემთა დაცვის ტრადიციული ერა დასრულდა. დღეს ბიზნესის გადარჩენა დამოკიდებულია არა მხოლოდ ასლების არსებობაზე, არამედ მათ ურყეობაზე, ავტომატურ ტესტირებასა და BCDR სტრატეგიაში ინტეგრირებაზე. კომპლექსური, მრავალშრიანი მიდგომა ერთადერთი გზაა კიბერშეტევის შემდეგ ოპერაციული საქმიანობის მყისიერად აღსადგენად.

ბოლოს კი, დაფიქრდით: თქვენი სარეზერვო ასლები მხოლოდ ფურცელზე არსებული ანგარიშისთვის გაქვთ, თუ თქვენი ინფრასტრუქტურა მართლა მზად არის რეალური აღდგენისთვის?

Leave A Comment